Družina operacijskih sistemov Windows ima sistem za samodejno posodabljanje korenskih potrdil s Microsoftovega spletnega mesta. MSFT kot del programa korenskega potrdila Microsoft Zaupano Koren Potrdilo Program, v svoji spletni trgovini vzdržuje in objavlja seznam certifikatov za Windows in odjemalce. Če se preverjeno potrdilo v verigi verige nanaša na korenski CA, ki sodeluje v tem programu, se sistem samodejno prenese iz vozlišča Windows Update in tak korenski certifikat doda zaupanja vrednemu.

Windows zahteva posodobitev korenskega potrdila o zaupnosti (CTL) enkrat na teden. Če Windows nima neposrednega dostopa do imenika Windows Update, sistem ne bo mogel posodobiti korenskih potrdil, zato bo imel uporabnik težave pri odpiranju spletnih mest (SSL potrdila podpisuje CA, ki jim ni zaupati, glejte Chrome-članek o napaki "To spletno mesto ne morejo zagotoviti varne povezave ") ali z namestitvijo z zagonom podpisanih aplikacij ali skript.

V tem članku bomo poskušali ugotoviti, kako ročno posodobiti seznam korenskih potrdil v TrustedRootCA v izoliranih omrežjih ali računalnikih / strežnikih brez neposredne internetne povezave..

Vsebina:

- Upravljanje računalniških korenskih potrdil v sistemu Windows 10

- Učinkovitost rootupd.exe

- Certutil: pridobivanje korenskih potrdil prek posodobitve sistema Windows

- Seznam korenskih potrdil v obliki STL

- Nadgradnja korenskih potrdil v operacijskem sistemu Windows z uporabo GPO v peskovnih okoljih

Upravljanje računalniških korenskih potrdil v sistemu Windows 10

Kako si ogledate seznam korenskih potrdil za računalnik z operacijskim sistemom Windows?

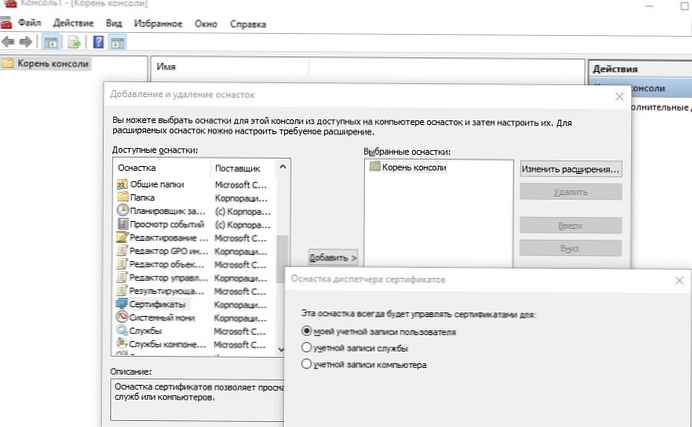

- Če želite odpreti shrambo korenskih potrdil v računalniku v sistemu Windows 10 / 8.1 / 7 / Windows Server, zaženite konzolo mmc.exe;

- Kliknite Datoteka (Datoteka) -> Dodajte ali odstranite vtičnik (Dodaj / odstrani vtičnik) na seznamu vtičnikov izberite Certifikati (Potrdila) -> Dodaj (Dodaj);

- V pogovornem oknu izberite, kaj želite upravljati s certifikati računalniški račun (Računalniški račun);

- Naprej -> Ok -> Ok;

- Razširi Potrdila (Potrdila) -> Trgovina z zaupanja vrednimi korenskimi certifikacijskimi organi (Zaupanja korenskih potrdil). Ta seznam vsebuje seznam korenskih potrdil za vaš računalnik..

S programom PowerShell lahko dobite tudi seznam zaupanja vrednih korenskih potrdil z datumi poteka:

Get-Childitem cert: \ LocalMachine \ root | format-seznam

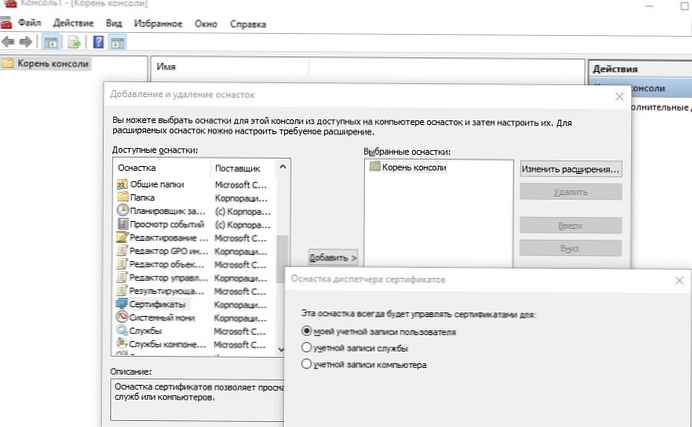

Lahko navedete potrdila, ki jim je potekel rok veljavnosti, ali ki potečejo v naslednjih 30 dneh:

Get-ChildItem cert: \ LocalMachine \ root | Kje $ _. NotAfter -lt (datum-datum) .Dodaj (30)

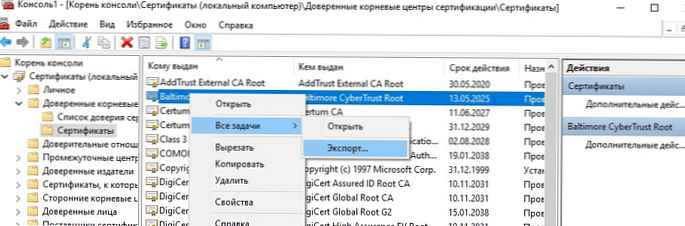

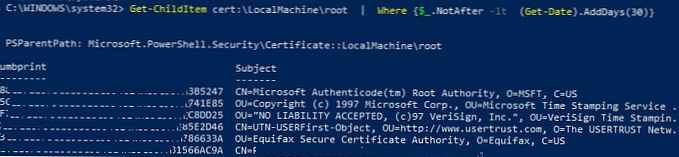

Na konzoli mmc si lahko ogledate informacije o katerem koli certifikatu ali ga odstranite iz zaupanja vrednega.

Iz varnostnih razlogov priporoča, da občasno preverite shrambo potrdil za ponarejene certifikate s pomočjo pripomočka Sigcheck.Datoteko korenskega potrdila lahko ročno prenesete iz enega računalnika v drugega s funkcijo Izvozi / Uvozi.

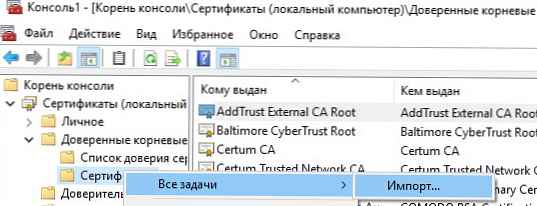

- Vsako potrdilo .CER lahko izvozite v datoteko, tako da kliknete nanjo in izberete »Vse naloge« -> »Izvozi«;

- Nato uporabite ukaz Uvoz lahko to potrdilo uvozite v drug računalnik.

Učinkovitost rootupd.exe

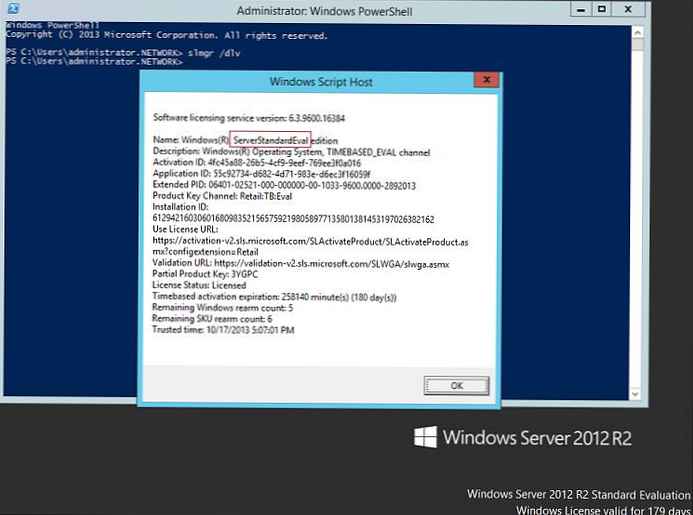

V operacijskem sistemu Windows XP, pripomoček za posodabljanje korenskih potrdil rootupd.exe. Ta pripomoček vsebuje seznam korenskih in preklicanih potrdil, ki so bila ožičena redno. Sam pripomoček je bil razdeljen kot ločena posodobitev. KB931125 (Posodobitev za korenska potrdila).

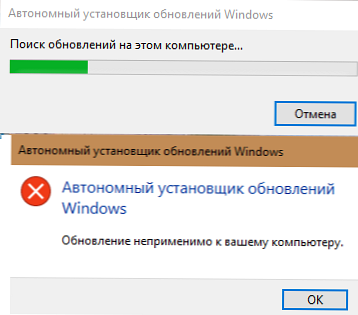

- Prenesite pripomoček rootupd.exe, po povezavi (od 15. julija 2019 povezava ne deluje, morda se je Microsoft odločil, da jo odstrani iz javne domene. Trenutno lahko pripomoček prenesete s kaspersky.com - http://media.kaspersky.com/utilities/CorporateUtilities /rootsupd.zip);

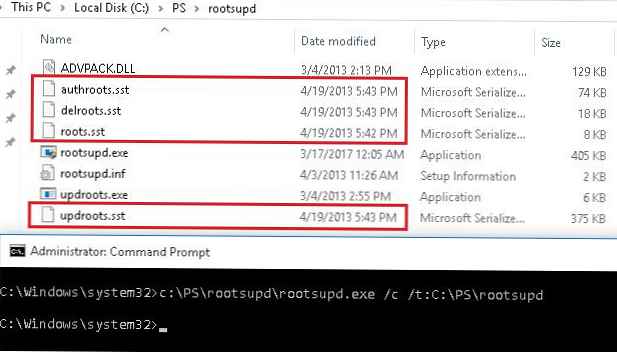

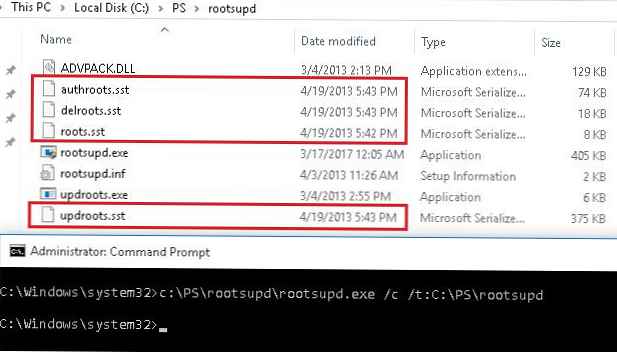

- Za namestitev korenskih potrdil Windows preprosto zaženite datoteko rootupd.exe. Toda poskušali bomo podrobneje preučiti njeno vsebino in jo razpakirati z ukazom:

rootupd.exe / c / t: C: \ PS \ rootupd

- Potrdila so v datotekah SST: authroots.sst, delroot.sst itd. Če želite odstraniti / namestiti potrdila, lahko uporabite ukaze:

updroots.exe authroots.sst

updroots.exe -d delroots.sst

Ampak, Kot lahko vidite, je datum ustvarjanja teh datotek 4. april 2013 (skoraj leto dni pred koncem uradne podpore za Windows XP). Tako od tega časa pripomoček ni bil posodobljen in ga ni mogoče uporabiti za namestitev trenutnih potrdil. Vendar bomo datoteko updroots.exe potrebovali pozneje.

Certutil: pridobivanje korenskih potrdil prek posodobitve sistema Windows

Upravljanje in uporabnost certifikatov Certutil (prikazano v operacijskem sistemu Windows 10), omogoča prenos najnovejšega seznama korenskih potrdil iz vozlišč Windows Update in shranjevanje trenutnega seznama korenskih potrdil.

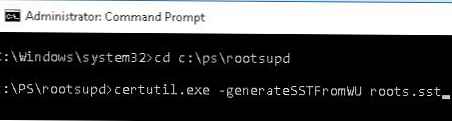

Če želite ustvariti datoteko SST v računalniku z operacijskim sistemom Windows 10 z dostopom do interneta, zaženite naslednji ukaz s skrbniškimi pravicami:

certutil.exe -generateSSTFromWU root.sst

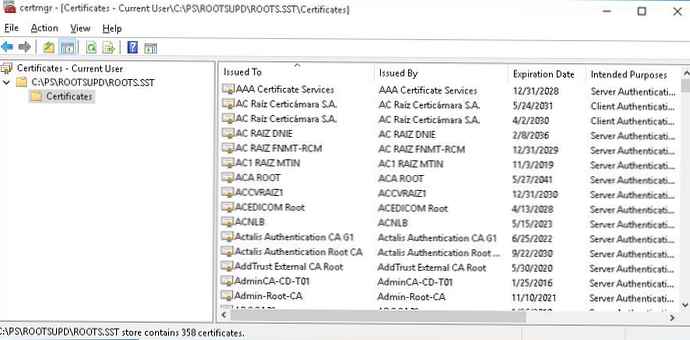

Posledično se v ciljnem imeniku prikaže datoteka SST, ki vsebuje trenutni seznam potrdil. Dvokliknite nanjo, da se odpre. Ta datoteka je vsebnik, ki vsebuje zaupanja vredna korenska potrdila..

Posledično se v ciljnem imeniku prikaže datoteka SST, ki vsebuje trenutni seznam potrdil. Dvokliknite nanjo, da se odpre. Ta datoteka je vsebnik, ki vsebuje zaupanja vredna korenska potrdila..

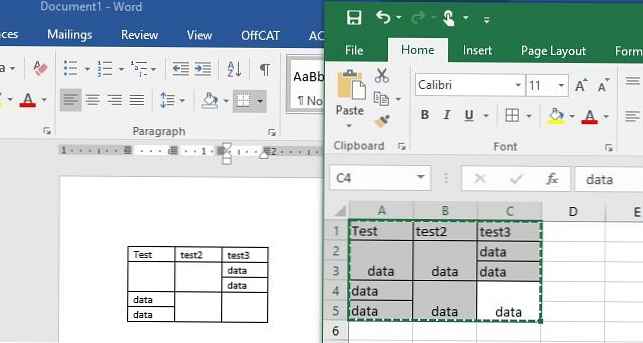

V odprtem pripenjanju za upravljanje potrdil mmc lahko izvozite katero koli od prejetih potrdil. V mojem primeru je seznam potrdil vseboval 358 elementov. Seveda izvoz certifikatov in namestitev enega na drugega ni racionalen.

V odprtem pripenjanju za upravljanje potrdil mmc lahko izvozite katero koli od prejetih potrdil. V mojem primeru je seznam potrdil vseboval 358 elementov. Seveda izvoz certifikatov in namestitev enega na drugega ni racionalen.

certutil -syncWithWU. Tako pridobljeni certifikati se lahko razdelijo strankam s pomočjo GPO.Če želite vse datoteke potrditi iz datoteke SST in jih dodati na seznam računalniških korenskih potrdil, lahko uporabite ukaze PowerShell:

$ sstStore = (Get-ChildItem-Pot C: \ ps \ rootupd \ root.sst)

$ sstStore | Uvozi-potrdilo -CertStoreLocation Cert: \ LocalMachine \ Root

Uporabite lahko tudi pripomoček updroots.exe (vsebovan je v arhivu rootupd.exe, ki smo ga razpakirali v prejšnjem razdelku):

updroots.exe root.sst

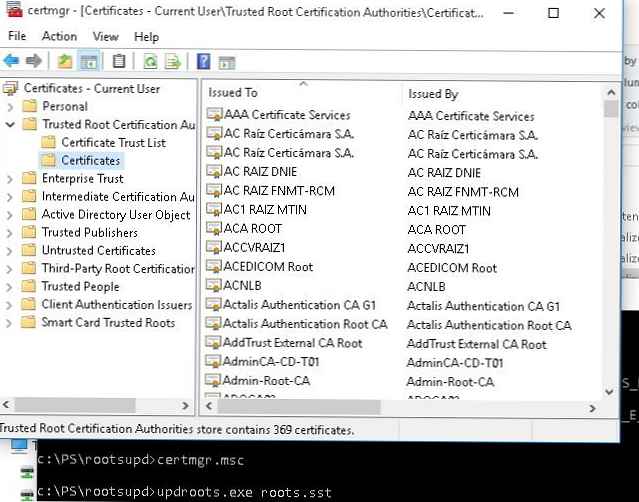

Zaženite snap-in certmgr.msc in preverite, ali so vsa potrdila dodana v shrambo Trusted Root Certification Authority.

Zaženite snap-in certmgr.msc in preverite, ali so vsa potrdila dodana v shrambo Trusted Root Certification Authority.

Seznam korenskih potrdil v obliki STL

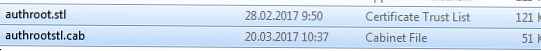

Obstaja še en način, kako pridobiti seznam certifikatov od Microsofta. Če želite to narediti, prenesite datoteko http://ctldl.windowsupdate.com/msdownload/update/v3/static/trustedr/sl/authrootstl.cab (posodablja se dvakrat na mesec). S pomočjo katerega koli arhivarja (ali Windows Explorerja) odpakirajte vsebino arhiva. authrootstl.kabina. Vsebuje eno datoteko. authroot.stl.

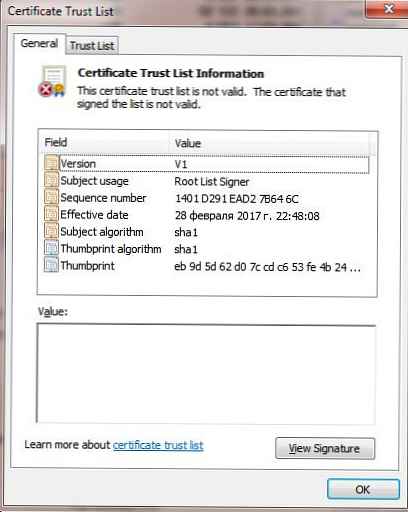

Datoteka authroot.stl je vsebnik s seznamom zaupanja vrednih potrdil v obliki seznama certifikacijskih potrdil.

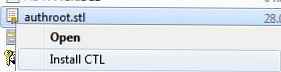

To datoteko lahko namestite v sistem s kontekstnim menijem datoteke STL (Namestite CTL).

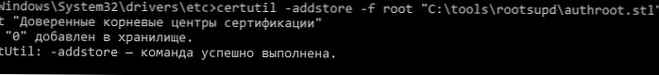

Ali pa s pomočjo pripomočka certutil:

certutil -addstore -f koren authroot.stl

root "Trusted Root Certification Authorities" CTL "0" je bil dodan v skladišče. CertUtil: -addstore - ukaz uspešno zaključen.

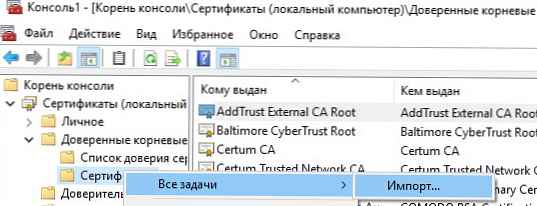

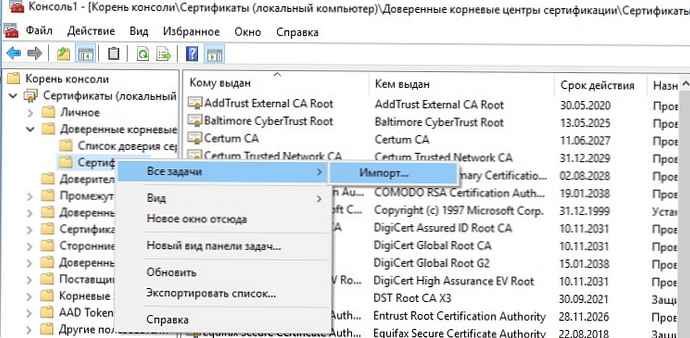

Potrdila lahko uvozite tudi s konzole za upravljanje potrdil (Zaupanje Koren Certificiranje Oblasti ->Potrdila -> Vsi Naloge > Uvoz).

S certifikati določite pot do datoteke STL.

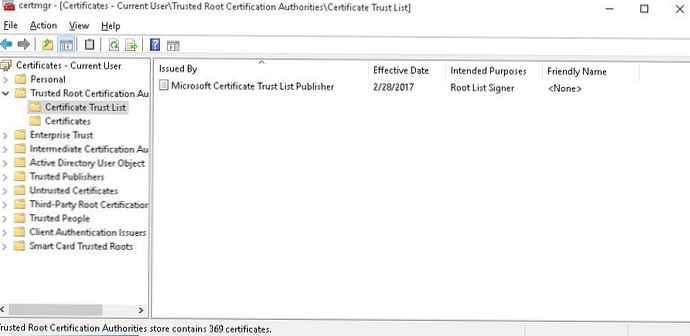

Po zagonu ukaza na konzoli za upravljanje potrdil (certmgr.msc) v vsebniku Zaupano Koren Certificiranje Oblasti (Trusted Root Certificate) se prikaže nov razdelek z imenom Potrdilo Zaupanje Seznam (Seznam zaupnih potrdil).

Podobno lahko prenesete in namestite seznam preklicanih potrdil, ki so bili izključeni iz programa Root Certificate. za to prenesite datoteko disallowedcertstl.kabina (http://ctldl.windowsupdate.com/msdownload/update/v3/static/trustedr/sl/disallowedcertstl.cab), razpakirajte ga in ga dodajte v razdelek Neupravičena potrdila z ukazom:

certutil -addstore -f prepovedano disallowedcert.stl

Nadgradnja korenskih potrdil v operacijskem sistemu Windows z uporabo GPO v peskovnih okoljih

Če imate nalogo redno posodabljati korenske certifikate v internetno izolirani domeni Active Directory, obstaja nekoliko bolj zapletena shema za posodabljanje lokalnih zalog potrdil na računalnikih domene z uporabo skupinskih pravilnikov. V izoliranih omrežjih Windows lahko na računalnikih uporabnikov konfigurirate posodobitve korenskih potrdil na več načinov.

Prva pot predpostavlja, da redno ročno prenašate in kopirate v izolirano omrežje datoteko s korenskimi potrdili, pridobljenimi na naslednji način:

certutil.exe -generateSSTFromWU root.sst

Potem se lahko potrdila iz te datoteke namestijo prek SCCM ali PowerShell skripta za prijavo v GPO:

$ sstStore = (Get-ChildItem-Pot \\ dc01 \ SYSVOL \ winitpro.ru \ rootcert \ root.sst)

$ sstStore | Uvozi-potrdilo -CertStoreLocation Cert: \ LocalMachine \ Root

Druga pot vključuje pridobitev ustreznih korenskih potrdil z ukazom:

Certutil -syncWithWU -f \\ dc01 \ SYSVOL \ winitpro.ru \ rootcert \

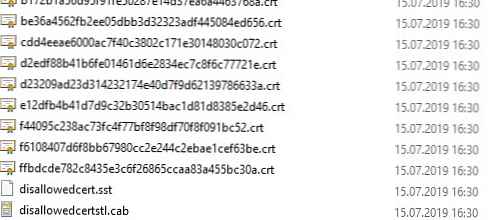

V določenem omrežnem imeniku se bodo prikazale številne datoteke korenskih potrdil (CRT), vključno z datotekami (authrootstl.cab, disallowedcertstl.cab, disallowedcert.sst, thumbprint.crt).

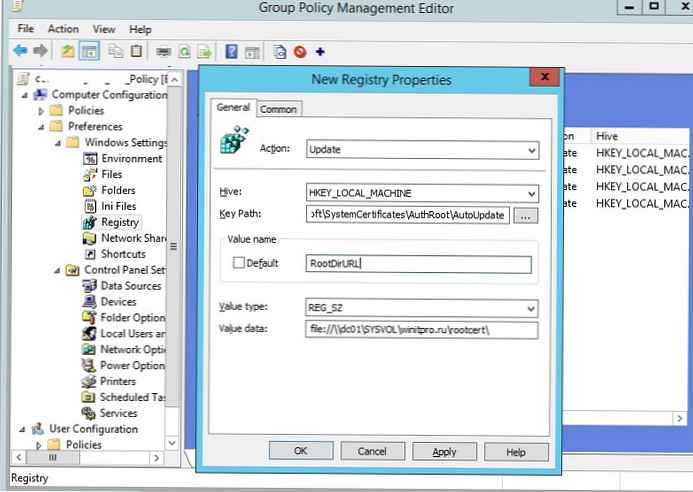

Nato morate z uporabo GPP spremeniti vrednost registra Rootootl v podružnici HKLM \ Software \ Microsoft \ SystemCertificate \ AuthRoot \ AutoUpdate. Ta parameter mora kazati na omrežno mapo, iz katere morajo stranke prejemati nova korenska potrdila. Pojdite na razdelek urejevalnika GPO Konfiguracija računalnika -> Nastavitve -> Nastavitve sistema Windows -> Register. In ustvarite novo nastavitev registra z vrednostmi:

Ukrep: Posodobitev

Panj: HKLM

Ključna pot: Programska oprema \ Microsoft \ SystemCertificate \ AuthRoot \ AutoUpdate

Ime vrednosti: RootDirURL

Vtipkajte: REG_SZ

Podatki o vrednosti: datoteka: // \\ dc01 \ SYSVOL \ winitpro.ru \ rootcert \

Ostane nam dodeliti ta pravilnik računalnikom in po posodobitvi pravilnikov preveriti, ali so v trgovini novi korenski certifikati.

Politika Izklopite samodejno posodobitev korenskih potrdil pod konfiguracijo računalnika -> skrbniške predloge -> sistem -> upravljanje internetnih komunikacij -> nastavitve internetne komunikacije je treba izključiti ali ne konfigurirati.V tem članku smo pogledali več načinov za posodobitev korenskih potrdil na izoliranem internetu iz sistema Windows..