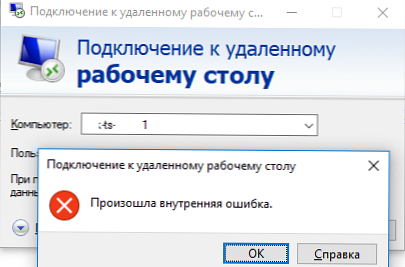

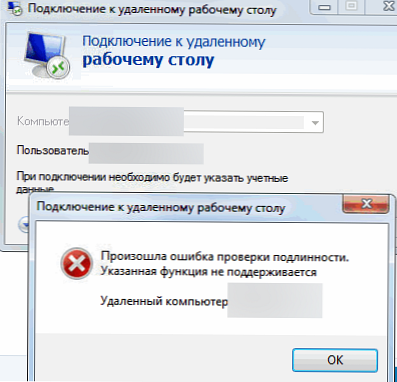

Po namestitvi posodobitve KB4103718 v računalnik z operacijskim sistemom Windows 7 se ne morem daljinsko povezati s strežnikom, v katerem je nameščen Windows Server 2012 R2, na oddaljenem namizju RDP. Ko v oknu odjemalca mstsc.exe določim naslov strežnika RDP in kliknem »Poveži«, se pojavi napaka:

Povezava z oddaljenim namizjemPreverjanje ni uspelo.

Navedena funkcija ni podprta..

Oddaljeni računalnik: ime računalnika

Ko sem odstranil posodobitev KB4103718 in ponovno zagnal računalnik, je povezava RDP začela delovati v redu. Če prav razumem, gre le za začasno rešitev, naslednji mesec bo prišel nov kumulativni paket posodobitev in napaka se bo vrnila? Lahko kaj svetujete?

Odgovor

Popolnoma prav imate, da ni smiselno težave rešiti z odstranitvijo posodobitev sistema Windows, ker s tem izpostavljate računalnik tveganju za izkoriščanje različnih ranljivosti, ki zaprejo popravke v tej posodobitvi.

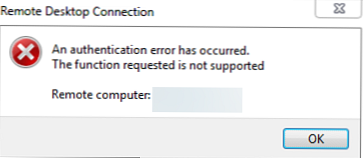

Nisi sam v svoji težavi. Ta napaka se lahko pojavi v katerem koli operacijskem sistemu Windows ali Windows Server (ne le v operacijskem sistemu Windows 7). Za uporabnike angleške različice Windows 10, ko se poskušajo povezati s strežnikom RDP / RDS, je videti podobna napaka:

Prišlo je do napake pri preverjanju pristnosti.Zahtevana funkcija ni podprta.

Oddaljeni računalnik: ime računalnika

Napaka RDP "Pri poskusu zaganjanja programov RemoteApp se lahko pojavi" Napaka pri preverjanju pristnosti ".

Zakaj se to dogaja? Dejstvo je, da ima vaš računalnik zadnje varnostne posodobitve (objavljene po maju 2018), ki odpravljajo resno ranljivost v protokolu CredSSP (Credential Security Support Provider), ki se uporablja za preverjanje pristnosti na strežnikih RDP (CVE-2018-0886) (priporočam glej članek Napaka pri povezavi RDP: Sanacija oracle za šifriranje CredSSP). Hkrati te posodobitve niso nameščene na strani strežnika RDP / RDS, na katero se povezujete iz računalnika, in NLA (Network Level Authentication / Network Level Authentication) je omogočen za dostop do RDP. Protokol NLA uporablja mehanizme CredSSP za predhodno overjanje uporabnikov prek TLS / SSL ali Kerberos. Vaš računalnik zaradi novih varnostnih nastavitev posodobitve, ki ste jo namestili, samo blokira povezavo z oddaljenim računalnikom, ki uporablja ranljivo različico CredSSP.

Kaj lahko storite, da odpravite to napako in se povežete s strežnikom RDP?

- Najbolj pravega način za rešitev težave je namestitev najnovejših kumulativnih varnostnih posodobitev sistema Windows na računalnik / strežnik, na katerega se povezujete prek RDP;

- Začasna metoda 1. Preverjanje pristnosti na ravni omrežja (NLA) lahko onemogočite na strani strežnika RDP (opisano spodaj);

- Začasna metoda 2. Na strežniku RDP lahko dovolite povezave na strani odjemalca z nevarno različico CredSSP, kot je opisano v članku na zgornji povezavi. Če želite to narediti, spremenite registrski ključ DovoliEncryptionOracle (ekipa

REG ADD) ali spremenite nastavitve lokalne politike Šifriranje Oracle Sanacija / Odpravite ranljivost šifrirnega oracle-a) z nastavitvijo njegove vrednosti = Ranljiv / Pustite ranljivost). To je edini način za dostop do oddaljenega strežnika prek RDP, če imate možnost, da se lokalno prijavite na strežnik (prek konzole ILO, virtualnega stroja, oblačnega vmesnika itd.). V tem načinu se lahko povežete z oddaljenim strežnikom in namestite varnostne posodobitve, zato pojdite na priporočeno 1 metodo. Po posodobitvi strežnika ne pozabite onemogočiti pravilnika ali vrniti ključne vrednosti AllowEncryptionOracle = 0:

HKLM \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies \ System \ CredSSP \ Parameters / v AllowEncryptionOracle / t REG_DWORD / d 2REG ADD HKLM \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies \ System \ CredSSP \ Parameters / v AllowEncryptionOracle / t REG_DWORD / d 0

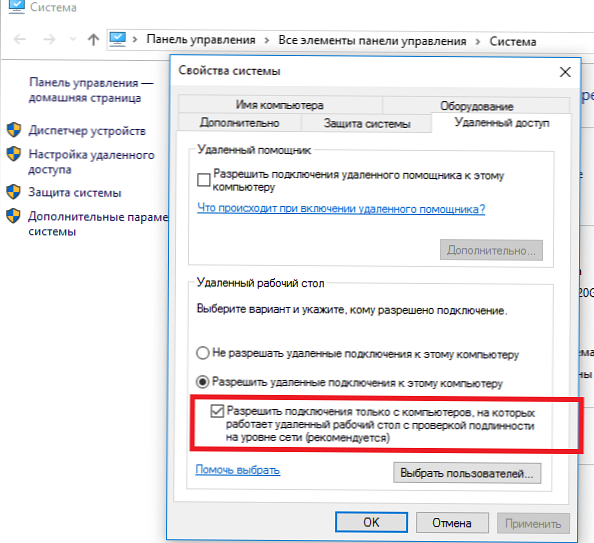

Onemogočanje NLA za RDP v operacijskem sistemu Windows

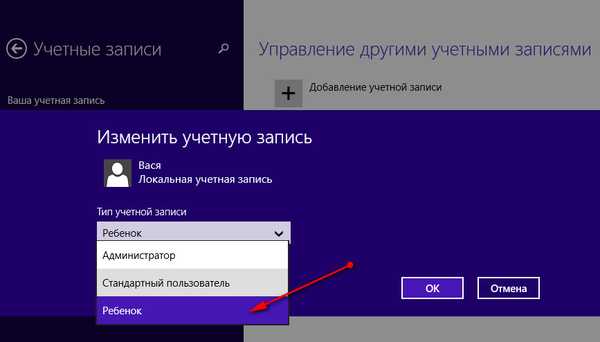

Če je na strani RDP strežnika, s katerim se povezujete, omogočen NLA, to pomeni, da se CredSPP uporablja za predhodno overitev uporabnikovega RDP. Onemogoči preverjanje pristnosti omrežja v sistemskih lastnostih na zavihku Oddaljeni dostop (Oddaljeni), počistite "Dovoli povezave samo z računalniki z nameščenim oddaljenim namizjem s preverjanjem pristnosti na mreži / Dovoli povezavo samo z računalniki z nameščenim oddaljenim namizjem z avtentifikacijo na ravni omrežja (priporočeno) "(Windows 10 / Windows 8).

V operacijskem sistemu Windows 7 se ta možnost imenuje drugače. Zavihek Oddaljeni dostop izbrati možnost "Dovoli povezave iz računalnikov s katero koli različico oddaljenega namizja (nevarno) / Dovoli povezave iz računalnikov z nameščeno katero koli različico oddaljenega namizja (manj varna) ".

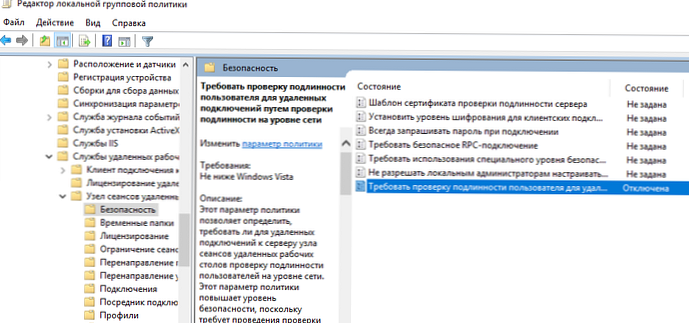

Prav tako lahko onemogočite overjanje na ravni omrežja (NLA) z urejevalnikom pravilnikov lokalne skupine - gpedit.msc (v Windows 10 Home lahko urejevalnik pravil gpedit.msc zaženete takole) ali z uporabo konzole za upravljanje pravilnikov domene, GPMC.msc. Če želite to narediti, pojdite na Konfiguracija računalnika -> Administrativne predloge -> Komponente Windows -> Oddaljene namizne storitve - Oddaljeni gostitelj seje -> Varnost (Konfiguracija računalnika -> Administrativne predloge -> Komponente Windows -> Storitve oddaljenega namizja - Gostitelj oddaljenega namizja -> Varnost), prekinite povezavo politika Zahtevajte preverjanje pristnosti uporabnikov za oddaljene povezave z avtentifikacijo na ravni omrežja (Zahtevajte preverjanje pristnosti uporabnikov za oddaljene povezave z uporabo overjanja na ravni omrežja).

Potrebno tudi v politiki "Zahtevajte uporabo posebne stopnje varnosti za oddaljene povezave RDP"(Zahteva uporabo posebnega varnostnega sloja za oddaljene povezave (RDP)) izberite raven varnosti (varnostni sloj) - Rdp.

Če želite uporabiti nove nastavitve RDP, morate posodobiti pravilnike (gpupdate / force) ali znova zagnati računalnik. Po tem se morate uspešno povezati z oddaljenim namizjem strežnika.