Po namestitvi varnostnih posodobitev sistema Windows, ki so se pojavile po maju 2018, boste morda naleteli na napako Sanacija oracle za šifriranje CredSSP ko je RDP povezan z oddaljenim strežnikom in računalnikom Windows v naslednjih primerih:

- Na oddaljeno namizje računalnika se povežete z nedavno nameščeno staro (na primer RTM) različico sistema Windows (na primer Windows 10 spodaj sestavite 1803, Windows Server 2012 R2, Windows Server 2016), na kateri najnovejše varnostne posodobitve sistema Windows niso nameščene;

- Poskušate se povezati z računalnikom RDP, na katerem že dolgo niste namestili posodobitev Microsofta;

- Povezava RDP blokira oddaljeni računalnik, ker v računalniku odjemalca niso potrebne nobene varnostne posodobitve.

Poskusimo ugotoviti, kaj pomeni napaka RDP. Sanacija oracle za šifriranje CredSSP in kako lahko to popravim.

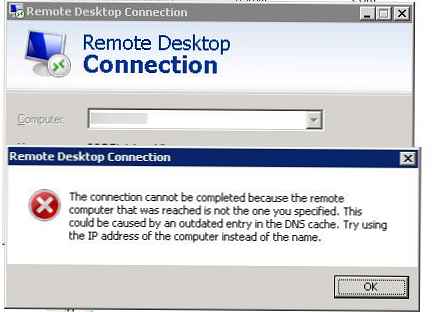

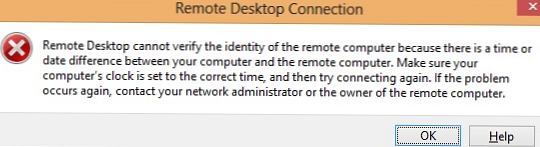

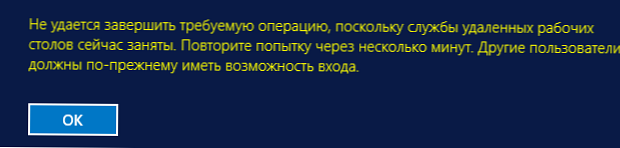

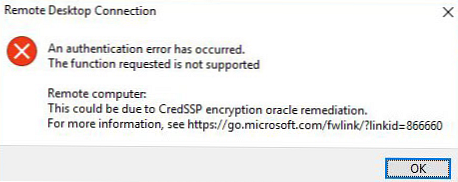

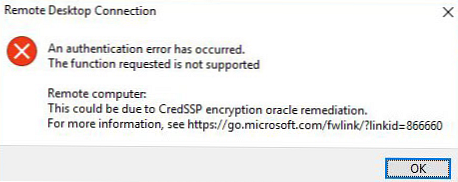

Torej, ko se poskušate povezati z aplikacijo RemoteApp na strežnikih RDS pod Windows Server 2016/2012 R2 / 2008 R2 ali na oddaljene namizje drugih uporabnikov, ki uporabljajo protokol RDP (v sistemu Windows 10, 8.1 ali 7), se prikaže napaka:

Povezava na oddaljeno namizjePrišlo je do napake pri preverjanju pristnosti.

Funkcija ni podprta.

Oddaljeni računalnik: ime gostitelja

Do tega bi lahko prišlo zaradi sanacije oracle CredSSP kriptiranja.

Preverjanje ni uspelo.

Navedena funkcija ni podprta..

Vzrok napake je lahko popravek šifriranja CredSSP.

Ta napaka je posledica dejstva, da v sistemu Windows Server ali na običajni namizni različici sistema Windows, na katero se poskušate povezati prek RDP, varnostne posodobitve sistema Windows niso bile nameščene (vsaj od marca 2018).

Ta napaka lahko izgleda tudi tako: prišlo je do napake pri preverjanju pristnosti. Navedena funkcija ni podprta..Dejstvo je, da je Microsoft marca 2018 izdal posodobitev, ki zapre zmožnost daljinskega izvrševanja kode z uporabo ranljivosti v protokolu CredSSP (Credential Security Support Provider). Težava je podrobno opisana v biltenu CVE-2018-0886. Maja 2018 je bila objavljena dodatna posodobitev, v kateri se odjemalci operacijskega sistema Windows privzeto ne morejo povezovati z oddaljenimi strežniki RDP z ranljivo (neimenovano) različico protokola CredSSP.

Če torej od marca 2018 na strežnike Windows RDS / RDP (računalnike) niste namestili kumulativnih varnostnih posodobitev in so na odjemalce RDP nameščene majske posodobitve (ali novejše), potem ko se poskusite povezati s strežniki RDS z nepridipano različico CredSSP se pojavi napaka glede nemogoče povezave: Do tega bi lahko prišlo zaradi sanacije oracle CredSSP kriptiranja.

Napaka RDP odjemalca se pojavi po namestitvi naslednjih varnostnih posodobitev:

- Windows 7 / Windows Server 2008 R2 - KB4103718

- Windows 8.1 / Windows Server 2012 R2 - KB4103725

- Windows Server 2016 - KB4103723

- Windows 10 1803 - KB4103721

- Windows 10 1709 - KB4103727

- Windows 10 1703 - KB4103731

- Windows 10 1609 - KB4103723

Če želite obnoviti oddaljeno povezavo z namizjem, lahko odstranite varnostne posodobitve odjemalca, iz katerega je vzpostavljena povezava RDP (vendar to izjemno ni priporočljivo, t.j. obstaja varnejša in pravilnejša rešitev).

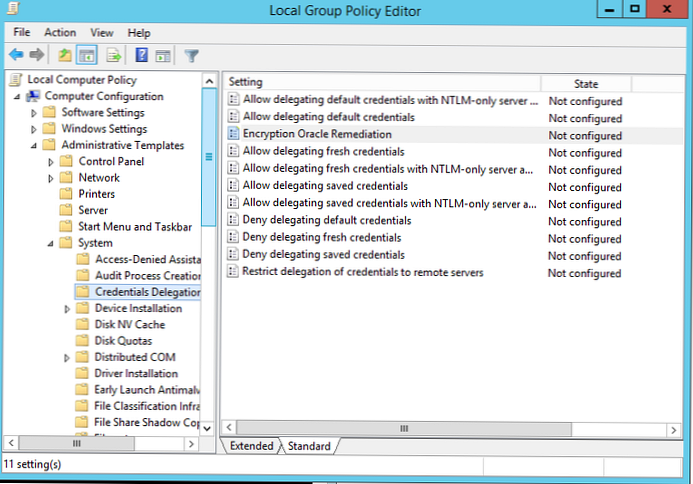

Če želite rešiti težavo, lahko začasno v računalniku, s katerim se povezujete prek RDP, onemogočite preverjanje različice CredSSP na oddaljenem računalniku. To lahko storite prek urejevalnika pravilnikov lokalne skupine. Če želite to narediti:

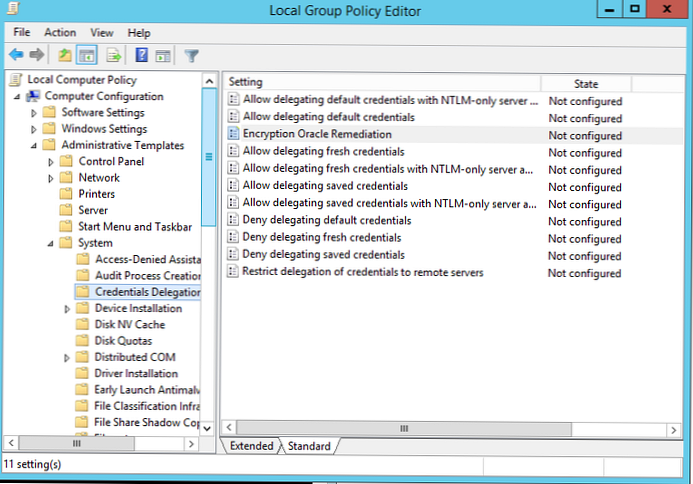

- Zaženite lokalnega urejevalnika GPO - gpedit.msc;

- Pojdite na razdelek s pravilniki Konfiguracija računalnika -> Administrativne predloge -> Sistem -> Delegiranje poverilnic (Konfiguracija računalnika -> Administrativne predloge -> Sistem -> Prenos poverilnic);

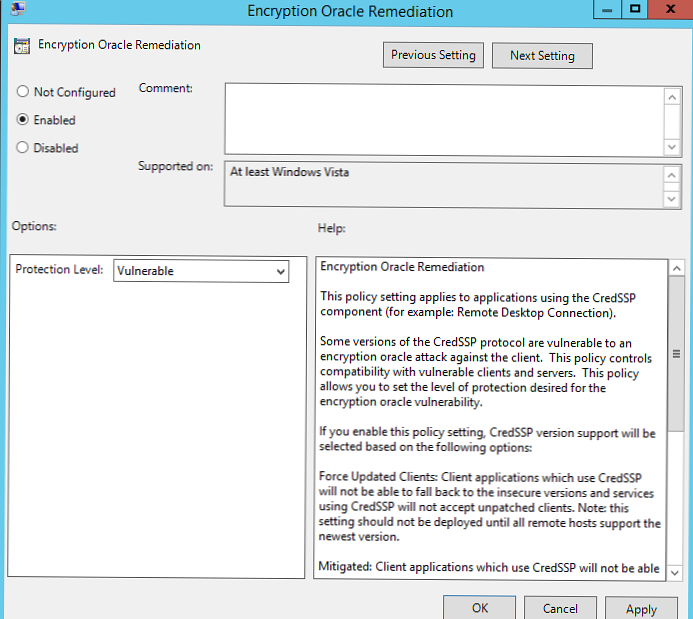

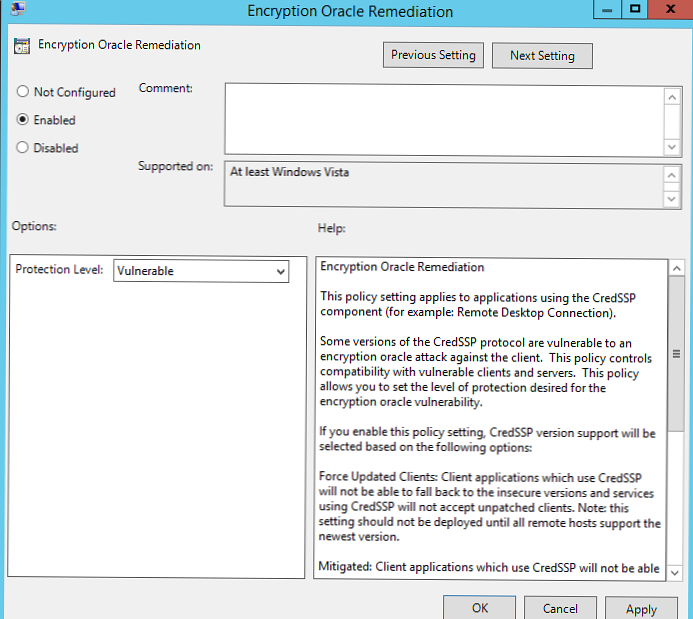

- Poiščite pravilnik z imenom Šifriranje Oracle Sanacija (Popraviti ranljivost oracle šifriranja). Vklopite pravilnik (Omogočeno/ Omogočeno) in kot parameter na spustnem seznamu izberite Ranljiv / Pustite ranljivost;

- Še vedno morate posodobiti pravilnike v računalniku (ukaz

gpupdate / force) in se poskusite povezati prek RDP z oddaljenim računalnikom. Z omogočenim pravilnikom Šifriranje Oracle Sanacija z vrednostjo Ranljiv vaše terminalne aplikacije, ki podpirajo CredSSP, se lahko povežejo celo s strežniki RDS / RDP in računalniki Windows, ki nimajo trenutnih varnostnih posodobitev.

- Sila Posodobljeno Stranke - najvišjo raven zaščite, ko strežnik RDP prepoveduje povezavo z ne posodobljenimi odjemalci. Običajno je treba ta pravilnik vključiti po popolni posodobitvi celotne infrastrukture in vključitvi trenutnih varnostnih posodobitev v namestitvene slike sistema Windows za strežnike in delovne postaje;

- Zmanjšano - V tem načinu je blokirana odhodna oddaljena povezava RDP do strežnikov RDP z ranljivo različico CredSSP. Vendar pa druge storitve, ki uporabljajo CredSSP, delujejo dobro;

- Ranljiv -je dovoljena najnižja raven zaščite pri povezovanju s strežnikom RDP z ranljivo različico CredSSP.

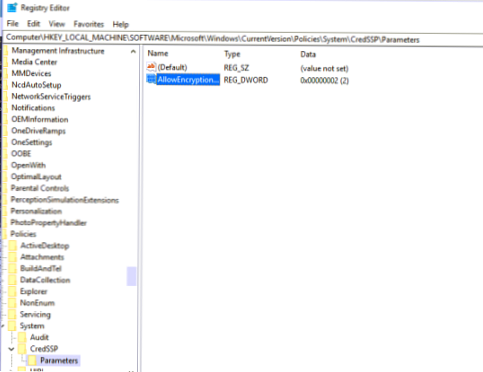

Če nimate lokalnega urejevalnika GPO (na primer v Domačih izdajah sistema Windows), lahko spremenite, tako da RDP lahko povežete s strežniki z nepakirano različico CredSSP neposredno v registru s pomočjo ukaza:REG ADD HKLM \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies \ System \ CredSSP \ Parameters / v AllowEncryptionOracle / t REG_DWORD / d 2

Ta parameter lahko takoj spremenite v registru na številnih računalnikih v AD-ju z uporabo domene GPO (konzola gpmc.msc) ali s takim skriptom PowerShell (seznam računalnikov v domeni je mogoče dobiti z ukazno ploščo Get-ADComputer iz modula RSAT-AD-PowerShell):

Uvozni modul ActiveDirectory

$ PSs = (Get-ADComputer -Filter *). DNSHostName

Foreach ($ računalnik v $ PC)

Pokliči-ukaz -ComputerName $ računalnik -ScriptBlock

REG ADD HKLM \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies \ System \ CredSSP \ Parameters / v AllowEncryptionOracle / t REG_DWORD / d 2

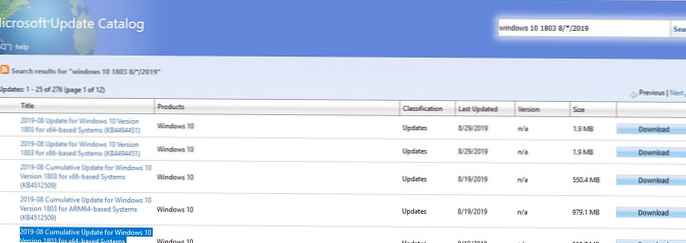

Po uspešni povezavi z oddaljenim strežnikom RDP (računalnikom) morate nanj namestiti zadnje varnostne posodobitve prek storitve Windows Update (preverite, ali je storitev vklopljena) ali ročno. Prenesite in namestite zadnje kumulativne posodobitve sistema Windows, kot je prikazano zgoraj. Če se pri nameščanju posodobitve MSU pojavi napaka »Ta posodobitev ne velja za vaš računalnik«, si oglejte članke na.

Za Windows XP / Windows Server 2003, ki niso več podprti, morate namestiti posodobitve za sistem Windows Embedded POSReady 2009. Na primer https://support.microsoft.com/en-us/help/4056564Po namestitvi posodobitev in ponovnem zagonu strežnika ne pozabite onemogočiti pravilnika za stranke (bodisi ga nastavite na prisiljeni posodobljeni odjemalci) ali vrnite vrednost 0 za registrski ključ AllowEncryptionOracle. V tem primeru vaš računalnik ne bo tvegal, da se poveže z nevarnimi gostitelji s CredSSP in izkoristi ranljivost.

REG ADD HKLM \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies \ System \ CredSSP \ Parameters / v AllowEncryptionOracle / t REG_DWORD / d 0 / f

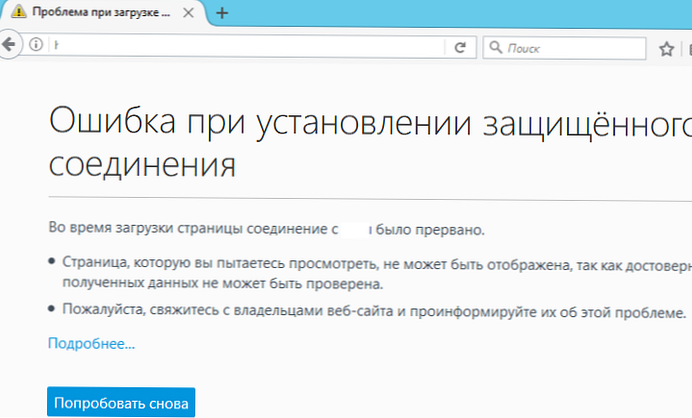

Obstaja še en scenarij, kjer posodobitve niso na voljo v vašem računalniku. Na primer, strežnik RDP je posodobljen, vendar ima pravilnik, ki blokira povezave RDP iz računalnikov z ranljivo različico CredSSP (Sila Posodobljeno Stranke) V tem primeru boste med povezavo RDP videli tudi napako "Do tega lahko pride zaradi sanacije oracle o šifriranem protokolu CredSSP".

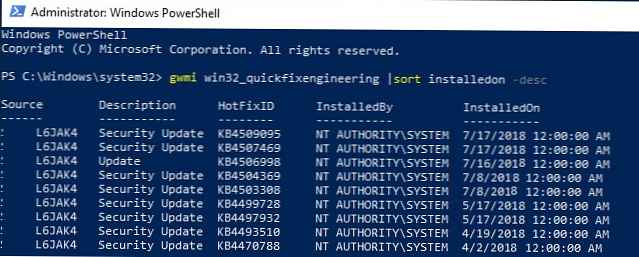

Preverite najnovejši datum za namestitev posodobitev sistema Windows na vaš računalnik z modulom PSWindowsUpdate ali prek ukaza WMI na konzoli PowerShell:

gwmi win32_quickfixengineering | vrsta namestitve -desc

Ta primer kaže, da so bile zadnje varnostne posodobitve sistema Windows nameščene 17. junija 2018. Prenesite in namestite novejšo datoteko .msu s kumulativno posodobitvijo za svojo izdajo sistema Windows (glejte zgoraj).