Uporabniki sistema Windows bi morali vedno več pozornosti namenjati certifikatom, nameščenim v računalniku. Nedavni škandali s certifikati Lenovo Superfish, Dell eDellRoot in Comodo PrivDog še enkrat nakazujejo, da mora biti uporabnik previden ne le pri nameščanju novih aplikacij, temveč tudi jasno razumeti, katero programsko opremo in certifikate je v sistemu že nameščal proizvajalec opreme. Z namestitvijo ponarejenih ali posebej ustvarjenih potrdil lahko napadalci izvajajo napade MiTM (človek v sredini), prestrežejo promet (vključno s HTTPS), dovolijo zagon zlonamerne programske opreme in skriptov itd..

Običajno so ta potrdila nameščena v shrambi Windows Trusted Root Certification Authority. Poglejmo, kako lahko preverite, ali ima Windows potrdilo o potrdilih drugih proizvajalcev.

Na splošno v trgovini s certifikati Zaupni organi za potrjevanje korenin morajo biti prisotni samo zaupanja vredni certifikati, ki jih je Microsoft potrdil in objavil kot del programa Microsoftov program zaupanja vrednih korenin. Če želite preveriti, ali je v certifikatu prisotna potrdila drugih proizvajalcev, lahko uporabite pripomoček Sigcheck (iz orodja Sysinternals).

- Prenesite pripomoček Sigcheck s Microsoftovega spletnega mesta (https://technet.microsoft.com/en-us/sysinternals/bb897441.aspx)

- Odstranite arhiv Sigcheck.zadrgo v poljubni imenik (na primer C: \ install \ sigcheck \)

- Odprite ukazni poziv in spremenite imenik s pripomočkom: cd C: \ install \ sigcheck \

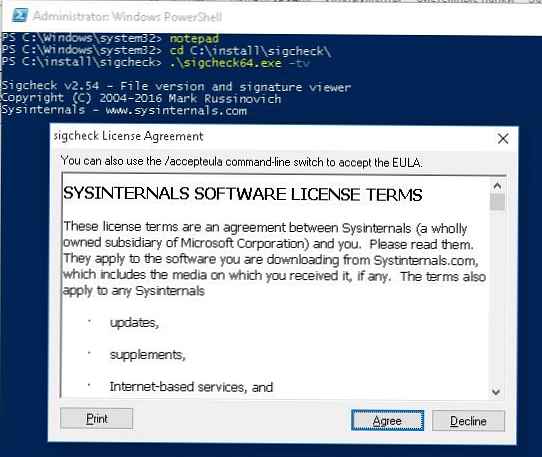

- V ukaznem pozivu zaženite ukaz

sigcheck.exe-tv, alisigcheck64.exe -tv(v 64-bitnih različicah sistema Windows) - Ob prvem zagonu vas bo program sigcheck pozval, da sprejmete pogoje uporabe

- Po tem se bo pripomoček prenesel s Microsoftovega spletnega mesta in postavil svoj arhivski imenik. authrootstl.kabina s seznamom korenskih certifikatov MS v formatu Certification Trust List.Namig. Če računalnik nima neposredne internetne povezave, lahko datoteko authrootstl.cab samostojno prenesete na povezavi http://download.windowsupdate.com/msdownload/update/v3/static/trustedr/sl/authrootstl.cab in jo ročno namestite v imenik pripomočkov Sigcheck

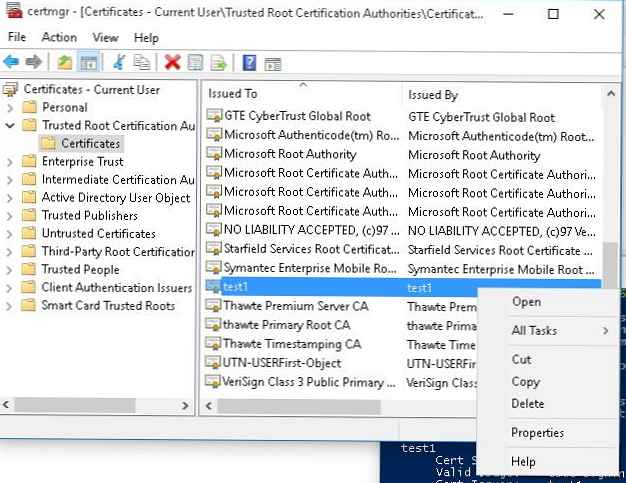

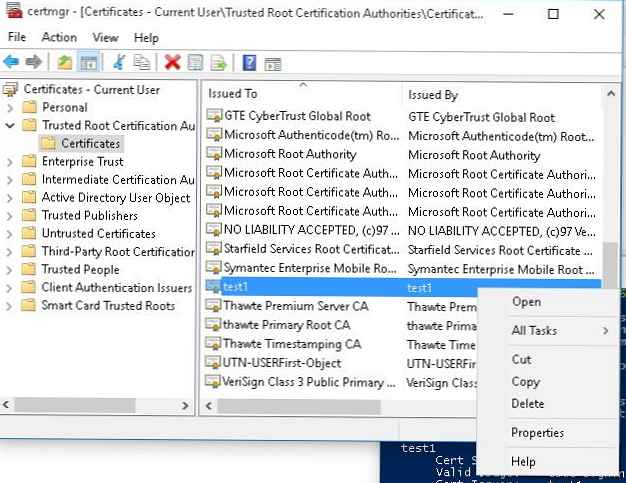

- Program primerja seznam potrdil, nameščenih v računalniku, s seznamom korenskih potrdil MSFT v datoteki authrootstl.cab. V primeru, da so na seznamu računalniških korenskih potrdil prisotni tretji certifikati, bo SigCheck prikazal njihov seznam. V našem primeru je v računalniku eno potrdilo z imenom test1 (To je samopodpisano potrdilo, ustvarjeno s pomočjo ukaznega okna New-SelfSignedCertificate, ki sem ga ustvaril za podpisovanje skripte PowerShell)

- Vsako najdeno potrdilo tretje osebe je treba analizirati, če je potrebno na seznamu zaupnikov. Prav tako je priporočljivo razumeti, kateri program ga je namestil in uporablja.Namig. V primeru, da je računalnik del domene, bodo korenski certifikati notranjega certifikacijskega organa CA in drugi certifikati, integrirani v sistemsko sliko ali razdeljeni s skupinskimi pravilniki, ki jih z vidika MSFT ni mogoče zaupati, najverjetneje na seznamu "tretjih oseb".

- Če želite odstraniti to potrdilo s seznama zaupanja vrednih, odprite konzolo za upravljanje potrdil (msc) in razširite posodo Zaupano Koren Certificiranje Oblasti (Zaupni organi za potrjevanje korenin) -> Potrdila in izbrišite potrdila, ki jih je našel SigCheck.

Zato je treba preverjanje shrambe potrdil s pripomočkom SigCheck opraviti v vseh sistemih, zlasti računalnikih OEM s predhodno nameščenim operacijskim sistemom in različnimi različicami sistema Windows, ki se distribuirajo prek priljubljenih torrent trackerjev.