V tem članku bomo govorili o značilnostih dela in nastavitve Rbl filtri v programu Exchange 2013/2016. Naj se na kratko spomnimo, kaj je RBL.. Rbl (Realtime Blackhole List) je storitev, ki shranjuje bazo podatkov, ki vsebuje seznam naslovov IP poštnih strežnikov, ki jih vidimo pri pošiljanju neželene pošte. Najpogosteje se dostop do RBL izvede s protokolom DNS, zato se te storitve tudi kličejo DNSBL (Seznami blokov DNS).

Po prejemu pisma od neznanega pošiljatelja lahko poštni strežnik samodejno preveri takšne sezname in blokira pošto iz naslovov IP, navedenih v bazi podatkov storitev RBL. Če se pošiljateljev naslov ujema z vrednostjo na enem od seznamov RBL, bo kot odgovor na ukaz RCPT TO vaš strežnik Exchnage prikazal sporočilo o napaki SMTP 550 5.x.x, in pošiljatelj bo prejel ustrezen sekalnik.

Filtriranje povezave na podlagi seznamov naslovov IP v Exchange 2016 in 2013 upravlja agent za filtriranje povezav. Agent Povezava Filtriranje vključuje:

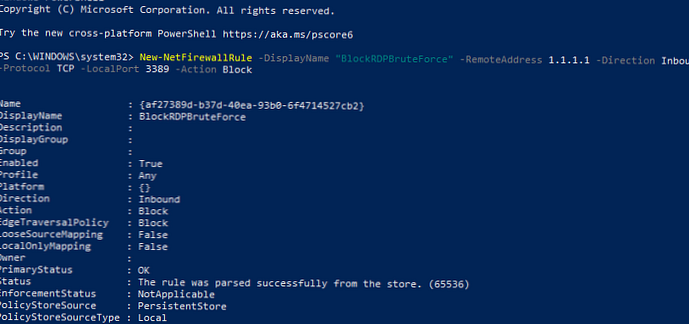

- IP Blok Seznami - črni seznam naslovov IP, s katerih pošta ni sprejeta (prepovedani pošiljatelji);

- IP Dovoli Seznami - seznam dovoljenih naslovov IP (dovoljeni pošiljatelji);

- Ponudniki RBL - seznam ponudnikov RBL.

Prva dva seznama sta statična in skrbnik Exchange jih vzdržuje ročno. Seznam ponudnikov RBL vsebuje seznam virov podatkov RBL drugih proizvajalcev, s katerimi se je treba pozanimati po prejemu dopisa.

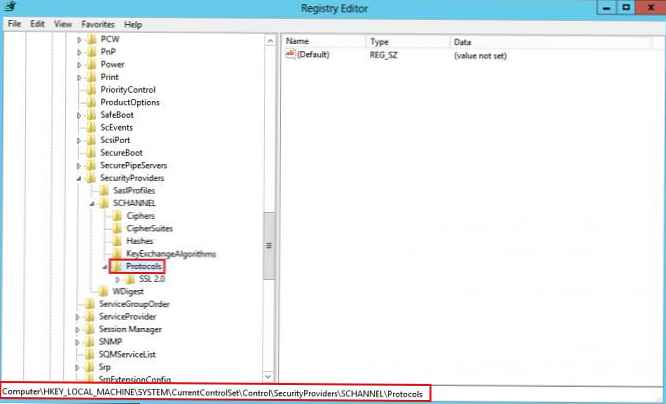

V sistemu Exchange 2007/2010 je bilo omogočeno filtriranje antispapa s pomočjo skripta namestite-Protitelesa.ps1, oba filtrirna sredstva (filtriranje povezave in filtriranje vsebine) sta bila nameščena na isti strežnik z vlogo Hub Transport. V Exchange 2013 je transportna vloga razdeljena na 2 komponenti: Front End Transport in Back End Transport, funkcionalnost filtriranja neželene pošte pa je razdeljena na 2 dela. Filtriranje povezav se izvaja na strežniku Front End, filtriranje vsebine pa na Back End (vključuje filter IMF - Exchange Intelligent Message Filter in sredstvo za odkrivanje virusa - Agent Malware).

V programu Exchange 2013, če sta vlogi CAS in nabiralnika nameščeni na istem strežniku, skript Install-AntispamAgents.ps1 namesti samo sredstvo za filtriranje vsebine. To pomeni, da funkcija filtriranja RBL ne bo na voljo..

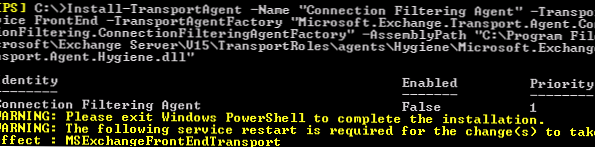

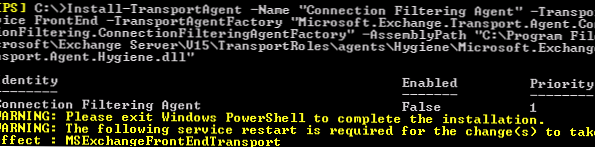

Če želite namestiti sredstvo za filtriranje povezave, morate uporabiti ukazno ploščo Namestite-Transportagent:

Namestite-TransportAgent -Ime "Agent za filtriranje povezave" -TransportService FrontEnd -TransportAgentFactory "Microsoft.Exchange.Transport.Agent.ConnectionFiltering.ConnectionFilteringAgentFactory" -AssemblyPath "C: \ Programske datoteke \ Microsoft \ Exchange Server \ V15 \ Agencije \ Transport15 Hygi Agenti Microsoft.Exchange.Transport.Agent.Hygiene.dll "

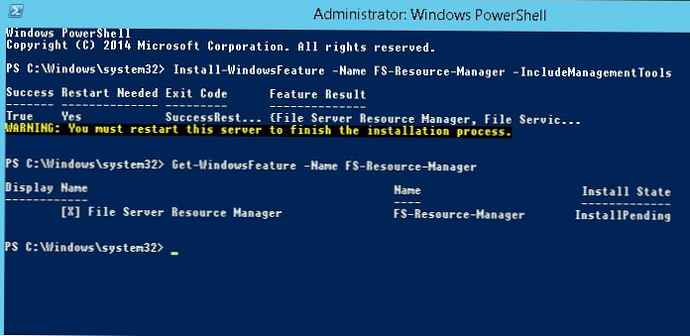

Ker v programu Exchange 2016 so vse vloge (razen Edge Transport) združene, tako da, če nimate namenskega strežnika z vlogo Edge Transport, boste morali na vse strežnike namestiti antispam agente z uporabo skripta install-AntispamAgents.ps1. Nato mora storitev Exchange Transport določiti naslove notranjih strežnikov SMTP, ki jih je treba pri preverjanju neželene pošte zanemariti:

Set-TransportConfig -InternalSMTPServers @ Add = "192.168.100.25", "192.168.0.25"

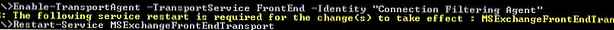

Ko namestite agent, ga morate omogočiti in znova zagnati storitev Front End Transport:

Omogoči-TransportAgent -TransportService FrontEnd -Identity "Agent za filtriranje povezave"

Ponovno zaženite storitev MSExchangeFrontEndTransport

Preverite lahko, ali je sredstvo za filtriranje povezave nameščeno in deluje na naslednji način:

Get-TransportAgent -TransportService FrontEnd

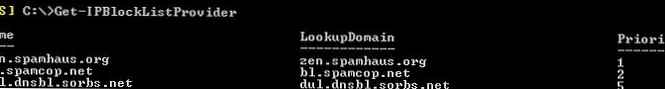

Nato morate določiti seznam rabljenih ponudnikov RBL.

Opomba. Trenutno najbolj priljubljena ponudnika RBL sta Spamhaus in SpamCop..Add-IPBlockListProvider -Name zen.spamhaus.org -LookupDomain zen.spamhaus.org -AnyMatch $ true -Enabled $ True

Za spremembo besedila čiperja, vrnjenega pošiljatelju, uporabimo naslednji ukaz:Set-IPBlockListProvider zen.spamhaus.org -RejectionResponse "Vaš IP naslov je navedel Spamhaus Zen. Izbrišete ga lahko na strani http://www.spamhaus.org/lookup/"

Naenkrat lahko dodate več ponudnikov RBL, se predhodno seznanite z njihovimi značilnostmi in politiko komercialne uporabe.

Seznam uporabljenih RBL je mogoče ugotoviti na naslednji način:

Get-IPBlockListProvider

Na določenem naslovu IP lahko preverite prisotnost na seznamu RBL na naslednji način:

Test-IPBlockListProvider -Identity zen.spamhaus.org -IPAddress x.x.x.x

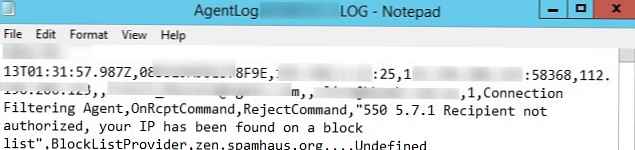

Dnevniki agentov za povezavo filtra so privzeto shranjeni v imenik

C: \ programske datoteke \ Microsoft \ Exchange Server \ V15 \ TransportRoles \ Dnevniki \ FrontEnd \ AgentLog.

Informacije o tem, kdo od ponudnikov RBL je pismo zavrnil z iskanjem datotek * .log v tem imeniku. Če želite najti datoteko dnevnika z določenim e-poštnim naslovom, odprite cmd in zaženite ukaze:

cd "C: \ programske datoteke \ Microsoft \ Exchange Server \ V15 \ TransportRoles \ Dnevniki \ FrontEnd \ AgentLog"

najdi / c "[email protected]" * .log | najdi ":" | najdi / v ": 0"

Nato odprite najdeno datoteko dnevnika v katerem koli urejevalniku besedil in z iskanjem zavrnjene e-pošte lahko določite ponudnika RBL, ki je sporočilo blokiral, in čas blokiranja.

Ta primer kaže, da je ponudnik ponudnik zen.spamhaus.org zavrnil.

spam @ mail.ru ,, user @ winitpro.ru, 1, Agent za filtriranje povezav, OnRcptCommand, RejectCommand, ”550 5.7.1 Prejemnik ni pooblaščen, vaš IP je bil najden na seznamu blokov”, BlockLictProvider, zen.spamhaus.org,,,

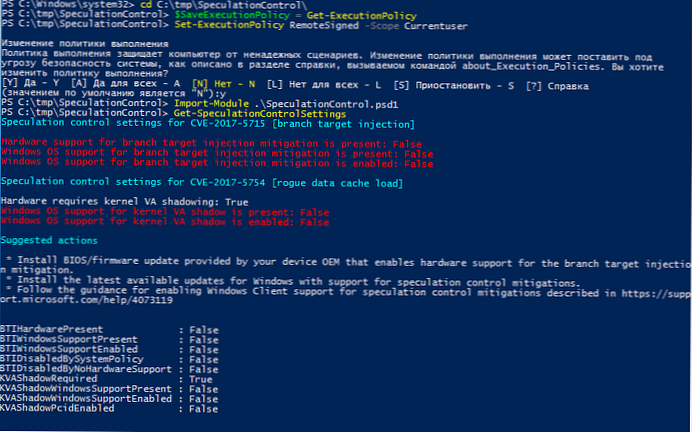

Po kopičenju primarnih informacij (običajno traja dva do tri dni, odvisno od obsega poštnega prometa), lahko dobite statistiko o rezultatih filtriranja neželene pošte RBL s skriptom Get-AntispamTopRBLProviders.ps1.

.\ get-AntispamTopRBLProviders.ps1 -lokacija "C: \ programske datoteke \ Microsoft \ Exchange Server \ V15 \ TransportRoles \ Dnevniki \ FrontEnd \ AgentLog"

Ko prvič začnete uporabljati filtriranje RBL, morate natančno preučiti dnevnike filtriranja za lažne pozitivne rezultate, da ne bi blokirali pošte pri partnerjih. V zaupni seznam Exchange lahko dodate te zaupanja vredne e-poštne naslove ali imena domen:

Set-ContentFilterConfig -BypassedSenderDomains partner1.ru, partner2.com, partner3.net

Ali pa zaupanja vrednim dodajte IP naslov določenega strežnika SMTP:

IPAllowListEntry -IPAdress x.x.x.x

Poleg tega za pridobitev statističnih podatkov o filtriranju sporočil s pomočjo filtra Agent Filtering Agent lahko uporabite naslednje vnaprej določene skripte PowerShell:

- get-AntispamFilteringReport.ps1

- get-AntispamSCLHistogram.ps1

- get-AntispamTopBlockedSenderDomains.ps1

- get-AntispamTopBlockedSenderIPs.ps1

- get-AntispamTopBlockedSenders.ps1

- get-AntispamTopRBLProviders.ps1

- get-AntispamTopRecipients.ps1

Če želite onemogočiti vhodno filtriranje, morate onemogočiti sredstvo za filtriranje povezave:

Onemogoči-TransportAgent -TransportService FrontEnd -Identity “Agent za filtriranje povezave”

Seznami RBL so dokaj učinkovito sredstvo za boj proti neželeni pošti, vendar jih morate v večini primerov za popolno zaščito pred neželeno pošto uporabljati skupaj z drugimi metodami boja proti neželeni pošti. Poleg RBL lahko v Exchangeu ročno blokirate določene naslove pošiljateljev ali domene.